cURL作者公开“乌龙”事件,吐槽财富500强“白嫖”技术支持

cURL 作者 Daniel Stenberg 近日在 Twitter 发布了一篇推文,吐槽了最近遇到的一件 “趣事”。事情的起因是在上周五,Daniel Stenberg 收到了一家财富 500 强企业发来的一封邮件(截图隐去了公司名称,下方将以 XXXX 代替该公司名称),在邮件中对方表示:

您收到这封邮件是因为 XXXX 公司使用了您开发的产品。我们要求你在收到这封邮件的 24 小时内进行审查和回复。

你可能已经知道,一个新发现的零日漏洞目前正在影响全球的 Java 日志库 Apache Log4j,有可能让攻击者获得对受影响服务器的完全控制。

安全和保护我们客户的机密信息是我们的首要任务。作为服务客户的重要合作伙伴,我们需要了解你们对这一漏洞的风险和缓解计划。

在邮件下方,这家财富 500 强企业列出了一系列有待 Daniel Stenberg 回答的问题,其中包括:

- 贵公司是否发生过任何经证实的安全事件?

- 如果有,哪些应用程序、产品、服务和相关版本受到影响?

- 是否有任何 XXXX 的产品和服务受到影响?

- XXXX 非公开信息或个人信息是否受到影响?

- 如果是,请立即向 XXXX 提供受影响信息的细节。

- 完成补救措施的时间表是什么?列出这些步骤,并包括每个步骤的日期。

- 需要 XXXX 采取什么行动来完成这一补救措施?

- ……

收到这封邮件后,Daniel Stenberg 觉得十分莫名其妙,毕竟 Log4j 的原作者为 Ceki Gülcü,现在则是交由 Apache 软件基金会负责后续开发与维护,Daniel Stenberg 从未参与过任何 Log4j 的开发工作。可以说,Daniel Stenberg 与这件事情 “一毛钱关系” 都没有。

因此,Daniel Stenberg 在邮件中回复道:

一旦我们签订了支持合同,我很乐意回答上述所有问题。

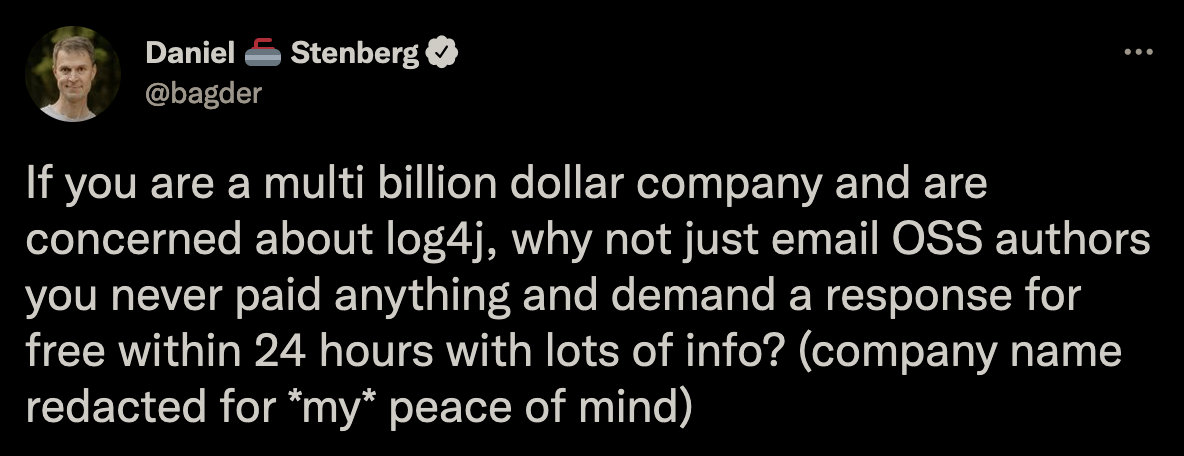

当然,在回复后也不忘在 Twitter 上吐槽一下:

如果你是一家价值数十亿美元的公司,并且担心 Log4j,为什么不直接向你从未支付过任何费用的 OSS 作者发送电子邮件,而且还要求对方在 24 小时内免费回复大量信息?

从这件事情可以看出,目前确实存在大型企业根本不关心底层项目,甚至不了解底层项目如何运转的情况,这些企业在自己不怎么在意的底层项目基础上构建自己的商业项目,并以此赚取了非常可观的利润。

不光如此,Log4j 安全漏洞事件已发酵近两个月时间,邮件中列出的不少问题都是公开可查询到的信息,企业安全部门只需随手在搜索引擎里一搜就能获得答案。

那么到底是哪家财富 500 强企业后知后觉,现在才想起来解决 Log4j 的问题呢?